Manter o /wp-admin protegido no WordPress é fundamental para evitar ataques de força bruta, acessos não autorizados e exploração de vulnerabilidades. Usar recursos como MFA (autenticação multifator), IP allowlist e rate limit adiciona camadas extras de defesa, garantindo que apenas pessoas autorizadas possam acessar o painel administrativo.

Por que o /wp-admin é um alvo constante?

O diretório /wp-admin concentra todas as funções administrativas do WordPress. Isso o torna o principal alvo de ataques, especialmente:

- Força bruta: tentativas automáticas de adivinhar usuário e senha.

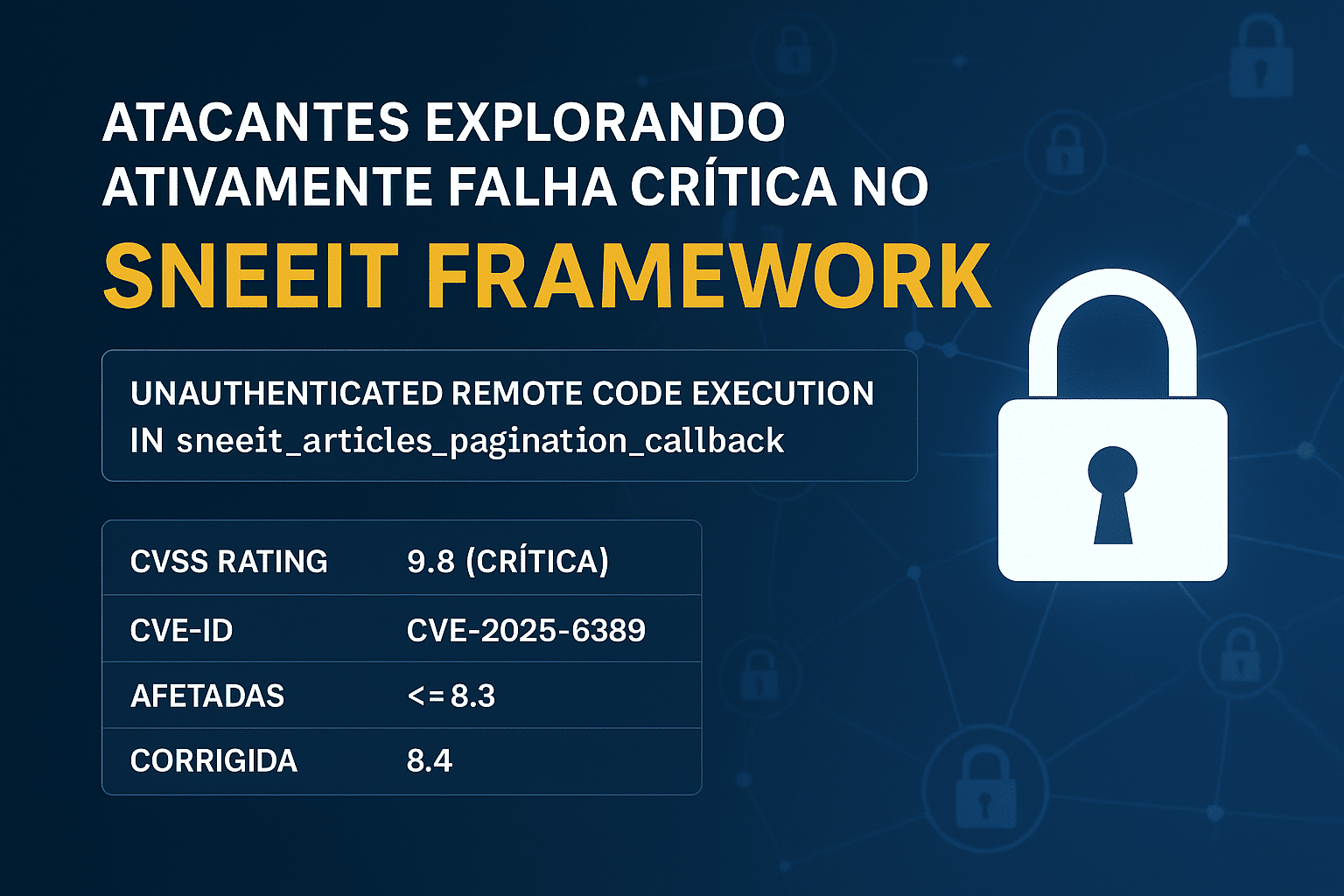

- Exploits em plugins de login: vulnerabilidades usadas para acesso remoto.

- Roubo de credenciais: via phishing ou malware.

Sem proteção extra, o /wp-admin pode ser comprometido rapidamente, colocando em risco todo o site.

👉 Veja também: Como proteger seu painel wp-admin de invasões.

Implementando MFA no WordPress

A autenticação multifator (MFA) é um dos recursos mais eficazes para reforçar a segurança. Ela exige um segundo fator além da senha, como código no celular ou chave de segurança.

Benefícios da MFA

- Bloqueia acessos mesmo com senha comprometida.

- Aumenta a confiança no login administrativo.

- Cumpre boas práticas de conformidade digital (LGPD, GDPR).

Plugins recomendados

- Wordfence Login Security – leve e confiável.

- Two-Factor Authentication – fácil de configurar.

- Google Authenticator – WordPress Plugin – integração simples com aplicativo do Google.

Configurando IP allowlist no /wp-admin

Uma das medidas mais eficazes é restringir o acesso ao painel apenas a IPs autorizados.

Para Apache (.htaccess)

<Directory /var/www/html/wp-admin>

Order Deny,Allow

Deny from all

Allow from 123.123.123.123

</Directory>

Para Nginx

location /wp-admin {

allow 123.123.123.123;

deny all;

}

- Substitua 123.123.123.123 pelo IP da sua rede.

- Se precisar de múltiplos acessos, adicione mais linhas de

allow.

Vantagens

- Bloqueia ataques automatizados.

- Impede login de redes públicas ou desconhecidas.

- Garante exclusividade de acesso à equipe autorizada.

Aplicando rate limit para logins

O rate limiting reduz a frequência de tentativas de login, neutralizando ataques de força bruta.

Configuração no Nginx

limit_req_zone $binary_remote_addr zone=one:10m rate=10r/m;

server {

location = /wp-login.php {

limit_req zone=one burst=5 nodelay;

}

}

- Permite apenas 10 requisições por minuto por IP.

- Excedentes são descartadas automaticamente.

No Apache

Utilize o módulo mod_evasive:

DOSHashTableSize 3097

DOSPageCount 5

DOSPageInterval 1

DOSBlockingPeriod 60

Essas regras evitam múltiplas tentativas no mesmo intervalo de tempo.

Outras boas práticas de segurança no /wp-admin

Além de MFA, IP allowlist e rate limit, combine com outras medidas:

- Renomear a URL de login com plugins como WPS Hide Login.

- Ativar firewall de aplicação (WAF) para bloquear ataques antes do servidor.

- Usar SSL (HTTPS) em todo o site.

- Monitorar logs de acesso regularmente.

- Definir permissões corretas de arquivo no servidor.

Vantagens de combinar MFA, IP allowlist e rate limit

- Camada múltipla de defesa: mesmo que uma proteção falhe, outra bloqueia o ataque.

- Redução de ataques automatizados: bots são neutralizados rapidamente.

- Maior tranquilidade para administradores: apenas usuários confiáveis conseguem acessar.

- Prevenção contra malwares e explorações comuns.

Conclusão

Proteger o /wp-admin com MFA, IP allowlist e rate limit é um passo fundamental para qualquer dono de site, agência ou pequeno empresário que utilize WordPress. Essas medidas simples e rápidas reduzem drasticamente as chances de invasão e garantem maior estabilidade para seu negócio online.

Não espere sofrer um ataque para agir. Se precisar de suporte na implementação dessas configurações ou em remoção de malware do WordPress, entre em contato com especialistas em segurança digital e mantenha seu site blindado contra ameaças.